[FTZ] 해커스쿨 FTZ level 3

2021. 3. 23. 20:24

Wargame/Hackerschool FTZ

hint를 확인한 결과입니다. 위 소스코드를 분석하면 다음과 같습니다. int main(int argc, char **argv){ 우선 인자값을 받습니다. strcpy( cmd, "dig @" ); strcat( cmd, argv[1] ); strcat( cmd, " version.bind chaos txt"); cmd = "dig @"+"argv[1](우리가 입력한 값)"+" version.bind chaos txt" system( cmd ); 그리고 system()를 통해 cmd의 값을 실행합니다. 소스코드를 통해 "아래의 힌트를 참고해서 autodig에 인자값을 전달해줘야 함"을 짐작할 수 있습니다. 그 다음 autodig 파일을 찾기 위해 find 명령어를 사용합니다. find / -name au..

[FTZ] 해커스쿨 FTZ level 2

2021. 3. 23. 20:17

Wargame/Hackerschool FTZ

문제 풀이 방법 : Vim 편집기 실행 -> level3의 권한으로 쉘 명령어 입력 level 3 권한에 setuid가 걸린 파일이 있는지 찾기 위해 find 명령어를 사용합니다. find / -user level3 -perm -4000 2>/dev/null Find 명령어로 찾은 파일인 /usr/bin/editor를 실행하니, vim 편집기가 실행되는 것을 알 수 있습니다. 이때, vim 편집기가 Hint 상의 텍스트 편집기임을 알 수 있습니다. 힌트의 내용처럼 Vim 편집 중 쉘로 빠져나가지 않고 외부명령어를 실행해보았습니다. : !my-pass Level 3 권한으로 실행 중인 상태에서 My-pass를 입력하니 level 3의 패스워드가 나왔습니다. 참고 : vim 쉘 빠져나가지 않고 명령어 실행 ..

[FTZ] 해커스쿨 FTZ level 1

2021. 3. 23. 19:56

Wargame/Hackerschool FTZ

문제 풀이 방법 : #find 명령어 #SetUID→권한변경 조건에 맞는 '파일을 찾기 위해' find 명령어를 이용합니다. find / -user level2 -perm -4000 2>/dev/null 다음과 같이 /bin/ExecuteMe를 실행하여 my-pass(*해당 계정의 비밀번호를 획득하는 FTZ 명령어)를 제외한 명령어를 사용할 수 있음을 확인하였습니다. level2 권한으로 bash를 실행시켜 my-pass 명령어를 입력하는 방법으로 암호를 획득하였습니다. 참고 : http://logonluv.blogspot.com/2015/02/find-perm.html 리눅스 find 명령어 옵션 중 -perm linux에서 find명령어의 옵션 중 -perm에 관한 설명입니다. 특정 실행권한을 찾을 ..

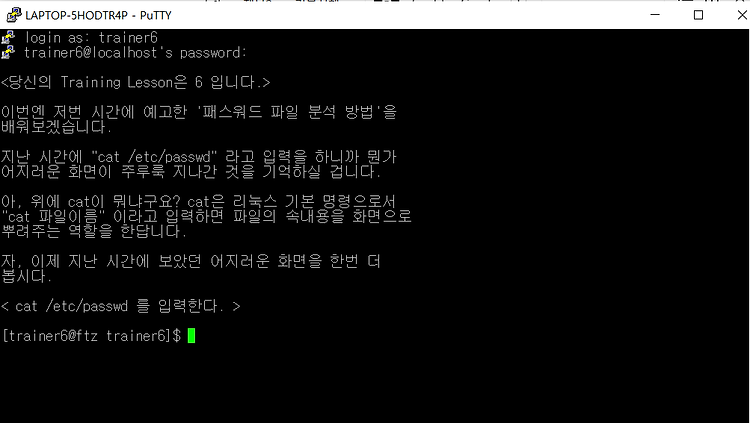

[FTZ] 해커스쿨 FTZ training 6~10

2021. 3. 10. 22:34

Wargame/Hackerschool FTZ

Trainer6 ※ 패스워드 파일 분석 방법 root : x : 0 : 0 : Admin : /root : /bin/bash 1 2 3 4 5 6 7 1. 로그인할 때 사용되는 아이디 2. 패스워드 - 사용자들의 패스워드만 모아 새로운 파일을 만듦 (/etc/shadow) 3. 컴퓨터에 입력되는 사용자 아이디 (컴퓨터 입장에서의 root라는 의미) 4. 해당 사용자가 속해있는 그룹 5. 사용자의 이름 6. 로그인에 성공 했을 때 기본으로 위치하게 되는 디렉터리 7. 처음 로그인 했을 때 실행되게 할 프로그램 (로그인 했을 때 쉘이 실행되는 것) Trainer7 ※ 리눅스 환경에서 압축하고, 해제하는 방법 (tar, gzip) tar는 사실 압축 프로그램이 아님 압축을 하면 용량이 줄어야 하는데 늘기 때문..

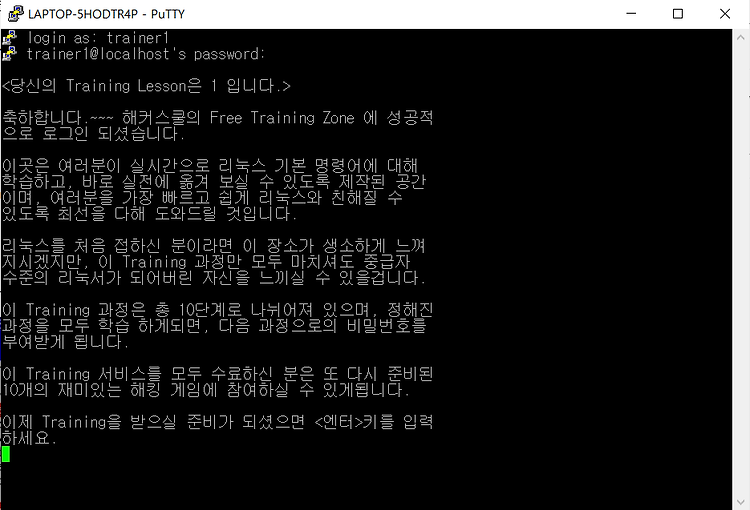

[FTZ] 해커스쿨 FTZ training 1~5

2021. 3. 10. 20:55

Wargame/Hackerschool FTZ

Trainer1 리눅스를 처음 접속하면 "프롬프트"가 나타나며 이것은 서버에 성공적으로 로그인 되었다는 것을 의미한다. [trainer1@ftz trainer1]$ 접속ID 서버 현재위치 ls : 리스트 출력 ls -l : 파일&디렉터리 파일 성격 Permission 용량 생성 날짜 이름 -rw-rw-r-- 1 trainer1 trainer1 779 9월 24 18:37 start.txt drwxr-xr-x 2 trainer2 trainer2 1024 9월 24 11:52 tmp 파일/디렉터리 구분 : 앞부분이 -이면 파일, d이면 디렉터리(directory) ls -a : 숨겨진파일 리스트 출력 (숨겨진 파일은 앞자리에 "."이 들어감) ls -al : 숨겨진파일&디렉터리 리스트 출력 Trainer2 ..

[FTZ] 해커스쿨 FTZ 로컬 서버 구축하기

2021. 3. 10. 20:53

Wargame/Hackerschool FTZ

1. VMware Workstaion 설치 https://www.vmware.com/go/getworkstation-win https://gist.github.com/gopalindians/ec3f3076f185b98353f514b26ed76507 접속하여 시리얼 키 입력 2. FTZ Server 설치 https://drive.google.com/file/d/1krZs8e6QG_l_mxMI3eCY11F-lgb12HLb/view Vmware_Redhat_9_FTZ 폴더를 문서→Virtual Machines로 이동 Red Hat Linux.vmx 더블클릭하여 VMware 연결 후 부팅 root / hackerschool 로 로그인하여 ifconfig 명령어로 inet addr 확인(마우스가 없어졌다 → ct..